Facebook sta subendo un duro colpo da parte della stampa per la sua performance finanziaria deludente e il calo del prezzo delle azioni. Ma le notizie sulla morte del social network sono un po 'premature. Dopotutto, un miliardo di utenti non ha niente da spremere. Anche se solo la metà di questo numero accede ai loro account Facebook ogni giorno, come sostiene la società, ci sono molti occhi per presentare gli annunci.

Potrebbe accaderti in qualsiasi momento, o forse lo è già: sei sul bus che gioca ad Angry Birds o naviga su Facebook sul tuo telefono, quando qualcuno ti strappa il telefono, scivola fuori dalle porte di chiusura e scivola via nella folla. O, peggio, un ladro ti prende il tuo telefono sotto tiro. Comunque succede, non c'è ricorso. I

"Mi piace" di Facebook significa soldi. Individui e aziende di ogni tipo - legittimi o meno - usano varie tecniche per convincerti a fare clic sul pulsante onnipresente thumbs-up. L'accattonaggio per i "mi piace" di Facebook è diventato epidemico. "Se avrò un milione di Mi piace, sarò guarito dalla mia malattia terminale e sarò in grado di implementare il mio piano per la pace mondiale!&qu

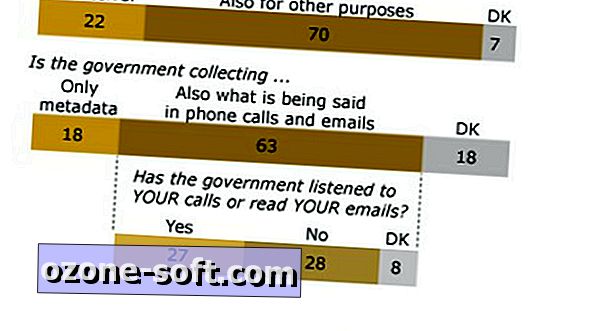

Il divario tra tecnologia e legge continua ad allargarsi. Da un lato ci sono enormi archivi di dati personali gestiti dai servizi Internet che utilizziamo e i sofisticati strumenti di analisi che le aziende applicano per monetizzare tali dati. Dall'altra ci sono i difensori della privacy che cercano le protezioni legali contro l'uso improprio di tali dati privati - da parte di agenzie governative e aziende. In

La tua fotocamera è stata rubata. Trascina un'immagine scattata con il dispositivo in una pagina Web e un servizio gratuito cerca i siti di foto più popolari per altre immagini scattate con la fotocamera. Se il ladro ha postato una foto scattata con la fotocamera sul suo account personale, viene sballata.

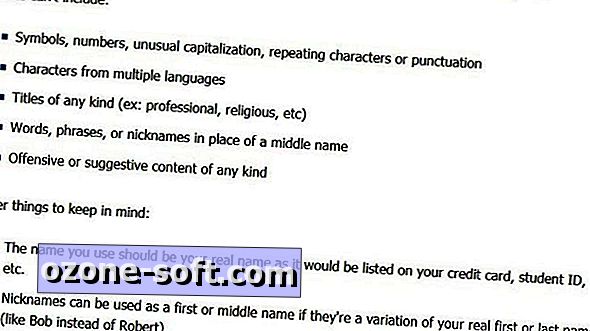

Quando vado al paninoteca locale, non mi interessa se la persona che prende il mio ordine conosce il mio compleanno o il cognome da nubile di mia madre. Quindi perché Google o qualche altro sito Web con cui mi registro devono sapere molto su di me? Soprattutto se si considera che la società potrebbe scambiare e vendere le informazioni a terzi, che aggregano, analizzano, riconfezionano e rivendono.

Venerdì scorso, un lettore di nome Peter mi ha contattato per un avviso apparsi quando ha tentato di accedere al suo account Marriott Rewards. L'avviso indicava che qualcuno avrebbe potuto tentare di hackerare l'account e che avrebbe dovuto cambiare la sua password. Peter ha avviato una chat dal vivo con l'help desk Marriott e gli è stato detto quanto segue: "Recentemente sono stati fatti tentativi per ottenere l'accesso non autorizzato a un numero limitato di account online dei membri.

Il più grande errore nella crittografia offerto da molti servizi di cloud storage è che l'azienda stessa può decodificare i dati. Il blocco note in linea crittografato gratuito ProtectedText afferma che non è possibile decrittografare il testo salvato sui suoi server. Inoltre, ProtectedText non richiede registrazione e la società promette di non tracciarti. Né

Qual è il browser più sicuro? In termini di privacy, la risposta potrebbe essere Internet Explorer. Secondo Analisi comparativa di sicurezza del browser 2013 di NSS Labs: Privacy (PDF), Internet Explorer supera Firefox e Chrome bloccando la maggior parte dei cookie di terze parti per impostazione predefinita e offrendo un elenco di protezione di monitoraggio incorporato.

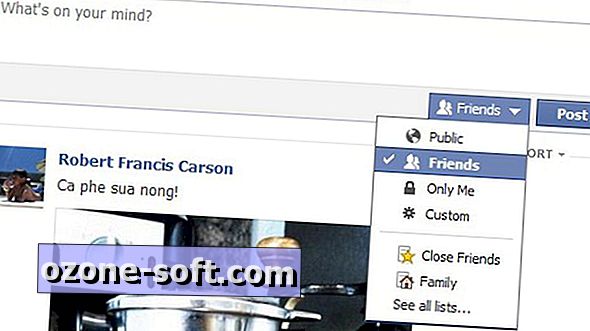

Se stai cercando di personalizzare completamente la tua privacy di Facebook, ci si aspetta che ti faccia strada attraverso 40 voci, molte delle quali elencano istruzioni multistep per modificare una singola impostazione. Non preferiresti trascorrere il tuo tempo su Facebook condividendo le foto del tuo pranzo fast-food o guardando i video di gatti scontrosi

Hai alcune opzioni per proteggere la privacy delle tue ricerche su Internet. Puoi uscire dal tuo account Google prima di utilizzare Google per eseguire una ricerca. È possibile utilizzare un browser alternativo per mantenere le ricerche separate dal browser principale. O potresti usare un servizio come Duck Duck Go.

Apple ha rilasciato giovedì gli aggiornamenti per Pages, Numbers e Keynote. L'aggiornamento includeva correzioni di bug e miglioramenti delle funzionalità alle versioni iOS, OS X e iCloud.com delle app. Una delle funzionalità incluse nell'aggiornamento era la possibilità di proteggere con password specifici documenti. Ag

Almeno un broker di dati di grandi nomi pensa che io sia un asiatico che possiede un gatto e una barca e ama viaggiare. Sembra uno che conduce una vita molto più interessante di me. Questo è il profilo che Acxiom ha rivelato quando ho inserito il mio nome, indirizzo e altre informazioni nel servizio gratuito AboutTheData.c

Facebook ha così tante caratteristiche che può essere difficile tenerle dritte. Anche i social network esperti possono a volte ottenere un post, una condivisione o altre azioni non del tutto giuste. Quando una delle attività di Facebook non viene fuori come previsto, utilizzare uno dei numerosi strumenti di gestione e modifica del servizio per effettuare riparazioni su aggiornamenti di stato errati, messaggi e altre condivisioni. M

Se non hai ancora aggiornato iPhone, iPad o iPod touch a iOS 7, ho solo una domanda: cosa stai aspettando? Questo non vuol dire che la nuova versione del sistema operativo mobile di Apple sia perfetta. Ecco quattro impostazioni sulla privacy di iOS 7 che potresti voler esaminare. 1. Cancella e disabilita le sedi frequenti Ad alcune persone non importa che Apple tenga traccia della propria posizione e conservi una cronologia dei luoghi in cui utilizzano i dispositivi iOS 7

Facebook può essere un ottimo strumento. Puoi utilizzare il social network per conoscere vecchi amici, incontrarne di nuovi e tenere un catalogo online della tua vita. Ci sono anche alcuni aspetti negativi, tuttavia. Oltre ad avere a che fare con quegli amici che sentono il bisogno di aggiornare il loro stato per ogni piccola cosa, una delle cose più fastidiose su Facebook sono le infinite app e inviti all'evento.

Man mano che sempre più app si integrano con Facebook e ogni app condivide più attività online sulla tua cronologia, è inevitabile che ci siano informazioni che preferiresti non condividere. Fortunatamente, puoi eliminare rapidamente attività - come articoli che hai letto, musica che stai ascoltando, commenti pubblicati e persino traguardi di gioco - usando l'app di Facebook. Dov

La modifica periodica delle autorizzazioni del tuo account Google è un modo intelligente per garantire la sicurezza del tuo account. Nel fare ciò, puoi visualizzare le app a cui hai concesso l'autorizzazione per accedere al tuo account Google (e le tue informazioni personali). Puoi sempre monitorare e modificare le autorizzazioni del tuo account Google dal sito web, oppure se sei un utente Android, puoi farlo direttamente dal tuo dispositivo.

Facebook ti sta tenendo duro. Vedi, quando un amico ti manda un messaggio privato, ricevi una notifica nel tuo feed Messaggi (che, se sei come alcune persone che conosco, non ti preoccupi di controllare). A seconda delle tue impostazioni, potresti anche ricevere un'email. Tuttavia, cosa succede quando qualcuno che non conosci ti manda un messaggio su Facebook

Uno studio del fornitore di software di sicurezza Avast ha suggerito che l'opzione di ripristino di fabbrica integrata nel sistema operativo Android non è efficace nell'eliminazione dei dati personali dai vecchi dispositivi. La società ha acquistato 20 smartphone Android usati su eBay ed è stato in grado di recuperare oltre 40.00

Recentemente, l'Amministrazione dei servizi generali ha inviato un avviso via e-mail agli utenti del Sistema per la gestione dei premi (SAM), segnalando che una vulnerabilità di sicurezza esponeva i nomi degli utenti, i numeri di identificazione dei contribuenti, i numeri delle informazioni del partner di marketing e il conto bancario informazioni a "[r] utenti SAM con diritti di amministratore di entità e diritti di registrazione di entità delegata". L

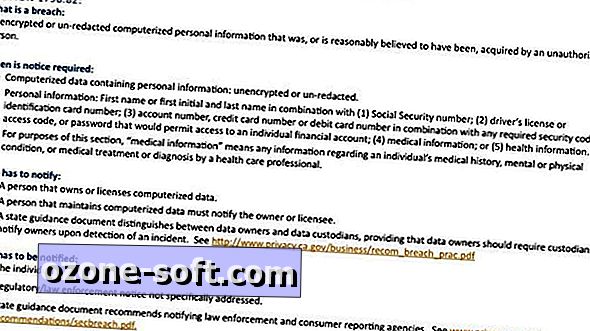

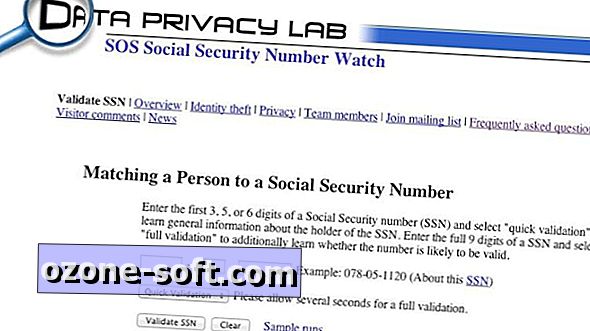

I ladri di identità sono più attivi che mai. Nel 2012, la Federal Trade Commission ha ricevuto complessivamente oltre 2 milioni di reclami da parte dei consumatori e per il 13 ° anno consecutivo il furto di identità era la categoria di reclamo più comune: 369.132 rapporti di furto d'identità sono stati aggiunti alla rete Consumer Sentinel della FTC nell'anno, un aumento di oltre il 30 percento rispetto al 2011. La s

Il rischio che un computer connesso a Internet sia infettato da malware non sarà mai riducibile a zero. È solo la natura del software che si verificano errori. Dove ci sono errori di progettazione del software, ci sono persone che sfrutteranno quegli errori a loro vantaggio. I migliori utenti di PC possono sperare di minimizzare le possibilità di un'infezione e di mitigare il danno che un pezzo di malware può infliggere - se intende rubare i dati sensibili di un utente o impadronirsi della macchina come parte di un attacco informatico sui server migliaia di chilometri di distanza. La

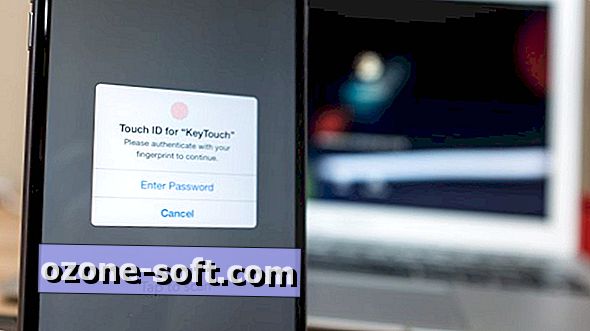

Due mesi dopo aver introdotto la verifica a due fattori per gli utenti di account Premium, Evernote lo ha reso disponibile per tutti gli utenti. Con questa funzione di sicurezza abilitata, dovrai inserire la tua password insieme a un codice di verifica inviato al tuo telefono cellulare per accedere al tuo account

Amazon Cloud Player può eseguire lo streaming e scaricare la tua libreria musicale fino a 10 PC e dispositivi mobili, che per alcuni utenti è più che sufficiente. Ma se sei un drogato di tecnologia e / o condividi quella libreria con i membri della tua famiglia, potresti essere sorpreso di quanto velocemente hai raggiunto quel limite. I

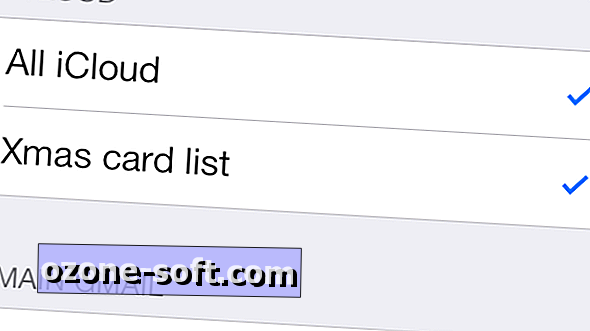

Voglio che il mio elenco dei contatti iPhone contenga solo i contatti telefonici. Non ho bisogno né di amici di Facebook né di contatti e-mail inclusi. E con iOS 7, c'è un modo semplice per nascondere i contatti e-mail dall'elenco dei contatti. In precedenza ho spiegato come rimuovere gli amici di Facebook dal tuo elenco di contatti, e tale processo rimane lo stesso per iOS 7. P

Ci sono 70 app che accedono al mio account Facebook. Non lo sapevo prima che MyPermissions eseguisse la scansione del mio account. Con questa app gratuita per iPhone o per Android, puoi tenere traccia delle app che hanno accesso ai vari profili online, tra cui Facebook, Twitter, Google, Yahoo, Dropbox, Instagram, Foursquare e Flickr

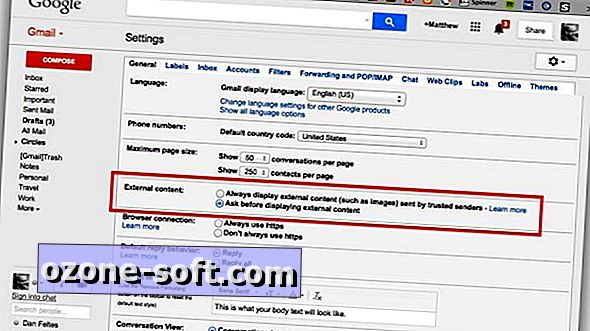

Gmail ora visualizza le immagini per impostazione predefinita. Non vedrai più le e-mail arrivare con la linea in alto che dice "Le immagini non vengono visualizzate" con un link per visualizzare l'immagine o le immagini incluse. Google ora utilizzerà i propri server proxy per servire le immagini invece di inviarle direttamente dal server host esterno di un'immagine, che ti protegge dagli occhi spericolati - spammer, operatori di marketing e altri neer-do-well - che stanno tentando di per ottenere informazioni su di te da un'immagine allegata e dal server da cui proviene.

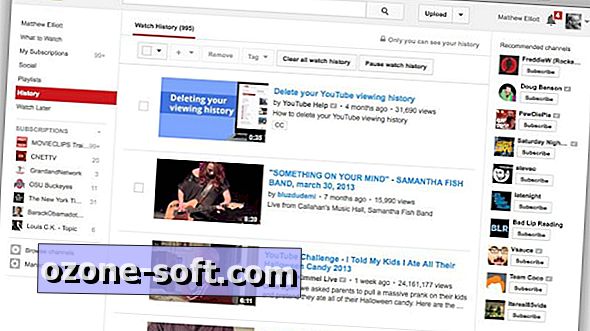

Sembra che con il recente aggiornamento di Google+, YouTube abbia tolto il dito dal pulsante di pausa nella cronologia degli orologi. YouTube monitora i video che guardi, fornendo un elenco utile se desideri tornare a un video che ricordi vagamente di aver guardato in passato. Se questa funzione è stata messa in pausa prima dell'aggiornamento di YouTube questo mese, la cronologia degli orologi si sta verificando di nuovo.

Nel momento in cui scarichi e installi iOS 8, l'ultima versione del sistema operativo mobile di Apple per iPhone e iPad, dovresti prendere nota di questi passaggi sulla privacy per bloccare il tuo dispositivo. iOS 8 ha un numero di nuove funzionalità legate alla tua posizione. Dispone inoltre di nuove impostazioni sulla privacy, che consentono agli utenti di limitare il tempo di archiviazione dei dati, come le funzionalità di scadenza dei messaggi e le nuove impostazioni di navigazione private.

Ho avuto la cronologia delle posizioni abilitata per Google Maps e non lo sapevo. Ho trovato interessante vedere in quali punti Google mi ha registrato durante la scorsa settimana o mese o anno, e non ho intenzione di disabilitare il servizio. Google afferma che la tua mappa della cronologia delle posizioni è privata e visibile solo a te, ma è bello sapere che posso eliminare parti della mia cronologia delle posizioni o tutte, oltre a disabilitare la funzione di tracciamento di me in futuro.

Questa settimana, Google ha iniziato a mettere in guardia gli utenti dagli "attacchi sponsorizzati dallo stato" - se Google rileva tentativi malevoli di accedere al tuo account, apparirà un avvertimento importante nella parte superiore della tua casella di posta Gmail. Spaventoso, ma gli avvertimenti non significano necessariamente che l'hacker legato al governo abbia avuto accesso al tuo account.

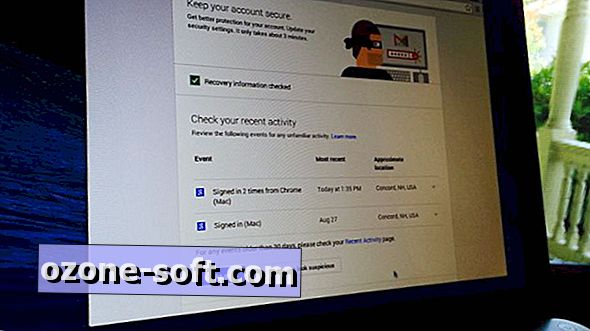

Quanto è sicuro il tuo account Google? Ad esempio, hai impostato la verifica in due passaggi? Sai quali app hai permesso di accedere al tuo account? I tuoi dati di recupero sono aggiornati in caso di blocco del tuo account? Queste domande sono importanti per qualsiasi utente di Google; ancora di più se Google si trova al centro del tuo universo digitale.

Se impedisci l'accesso al tuo computer con una semplice password, perdi un modo alternativo (e più sicuro) di bloccare il tuo computer. Predator, un programma gratuito per Windows, trasforma l'unità USB in una chiave che blocca il computer quando viene rimosso. Per sbloccare il computer, dovrai reinserire l'unità USB. (

Non tutti i momenti devono essere condivisi su Internet. Ma non lo sapresti guardando aziende come Facebook, Google e Twitter. Diventa sempre più difficile essere entrambi online e mantenere la propria privacy. Ecco alcuni suggerimenti per aiutarti a prendere il controllo di ciò che condividi online.

Apple ha da tempo offerto la verifica in due passaggi per gli account iCloud, ma la barriera aggiuntiva per accedere al tuo account era limitata. Il cambiamento è stato richiesto dopo la recente fuga di foto celebrità. Uno sfortunato incidente ha spinto Apple a proteggere gli account iCloud degli utenti utilizzando sia la verifica in due passaggi che le password specifiche delle app.

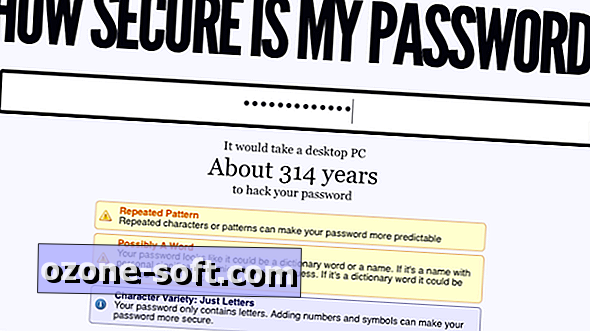

Le password, in particolare quelle non supportate dalla verifica in due passaggi, sono le ultime linee di difesa contro gli sguardi indiscreti. Questa guida ti aiuterà a capire in che modo queste password sono esposte e cosa puoi fare per tenerle bloccate. Come vengono esposte le password? Prima di addentrarci nelle procedure di creazione di password sicure, è importante capire perché hai bisogno di una password supersecura per cominciare. D

I tempi duri sembrano rendere le persone più vulnerabili agli stratagemmi progettati per separarli dai loro soldi e dalle loro informazioni personali. Almeno la metà dell'elenco di BBB Online delle 10 truffe del 2010 si verificano in tutto o in parte su Internet. Il modo migliore per evitare di essere vittima di truffatori è fare molta attenzione a chi ti fidi. E

Quando si avvicina la stagione delle vacanze, lo shopping online è un'opzione interessante per l'acquisto di molte occasioni. Come ogni transazione, ci sono problemi di sicurezza da tenere a mente quando si acquista online, ma con il buon senso si può minimizzare il rischio. Anche se ti consideri uno stagionato shopper online, vale sempre la pena ricordare che la tua esperienza è la più sicura possibile. Su

Ogni volta che si verifica una grave violazione della sicurezza come Heartbleed, mi impegno in un dialogo interno nel tentativo di determinare se valga la pena di cambiare le mie password dichiaratamente deboli. Il dibattito si riduce a questa domanda: la minaccia di alcuni dei miei account viene compromessa più del tempo e degli sforzi necessari per modificare le mie password?

Iniziamo con il perché. Il motivo per cui dovresti utilizzare un gestore di password è duplice: rende la tua vita online più sicura e più facile nel processo. Un gestore di password memorizza le password per i vari account e profili online e ti evita di doverli ricordare e inserire ciascuno ogni volta che visiti un sito protetto da password. In

La temperatura all'interno della tua auto può diventare follemente calda nei giorni di sole, indipendentemente dalla temperatura esterna. Quando arrivi alla tua auto ed è bollente, qual è la prima cosa che fai? Abbassi le finestre e fai saltare il condizionatore, giusto? Una comoda funzione che è stata in circolazione per anni, ma rimane sconosciuta a molti proprietari di auto, è la possibilità di abbassare le finestre con il telecomando. Ques

Una volta realizzato il dispositivo, probabilmente penserai a quale tipo di informazioni personali è accessibile tramite il dispositivo, quali foto hai salvato su di esso e il costo della sua sostituzione. Se hai già tentato di ripristinare il dispositivo con Gestione dispositivi Android (o Android del tuo amico), è ora di contattare la polizia e il tuo provider wireless per segnalare la situazione. I

Le password sono uno stile di vita per quasi tutti coloro che utilizzano qualsiasi tipo di software. Nessuna alternativa praticabile è imminente: i lettori di impronte digitali, gli scanner retina, l'identificazione vocale e i token USB hanno tutti dei limiti. Niente è così semplice e poco costoso come una stringa di tasti vecchio stile. I

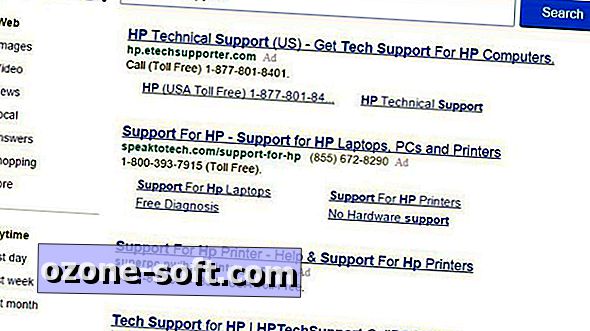

Sembra abbastanza innocuo: la stampante non stampa, quindi fai clic sul tuo motore di ricerca preferito e cerca un numero di supporto tecnico per il produttore della stampante. Questo è il modo più veloce per trovarlo, giusto? Consentitemi di raccontare una storia vera che è stata appena condivisa con me: [Avevo] problemi con la stampa dal mio portatile alla nostra stampante wireless HP, che fino a un paio di giorni fa funzionava perfettamente. C

È sempre meglio prevenire che curare. Soprattutto quando si tratta di informazioni personali. Mantenere i tuoi dati online sicuri richiede più tempo e attenzione, ma ciò che perdi nei momenti ti farà sicuramente pace. Seguire i passaggi seguenti per aumentare la sicurezza online. Proteggere la tua password Certo, non è probabile che tu condivida apertamente la tua password con persone di cui non ti fidi, ma sfortunatamente non devi andare così lontano perché sia compromessa. Sì, mante

Un lettore che ha commentato una domanda e risposta sull'aumento del tracking comportamentale per la pubblicità mirata ha posto una grande domanda: come si naviga in argomenti sensibili senza essere tracciati tramite i cookie? Per la maggior parte delle attività Web, molte persone non saranno disturbate dal fatto che vengano pubblicate pubblicità per auto o addirittura creme acne se hanno letto notizie sul nuovissimo sito Web Tesla o visitando dermatologia. M

Google ha costruito un nuovo strumento nella lotta contro il phishing. L'estensione gratuita Password Alert Chrome tiene traccia di dove inserisci la password del tuo account Google e ti avvisa quando ti sei inserito in un posto diverso da accounts.google.com. Questo fa due cose: ti impedisce di riutilizzare la tua password di Google su altri siti e ti protegge se hai inserito la tua password su un sito che finge di essere Google a raccogliere le tue informazioni private, una pratica nota anche come phishing

Le tue password sono bloccate in modo sicuro all'interno del tuo gestore di password, giusto? OK, ma per quanto riguarda la tua casella di posta? Probabilmente non hai mai pensato alle password che potrebbero rimanere in un'e-mail da tempo dimenticata. Ad esempio, cosa succede se hai dimenticato una password e richiesto un promemoria

L'autenticazione in due passaggi (o due fattori, come viene talvolta chiamato) (2FA) offre un mezzo per proteggere il tuo account. Il processo per accedere al tuo account richiede la tua password e un codice breve che in genere viene inviato come messaggio di testo al tuo numero di telefono. Il risultato finale è che chiunque cerchi di ottenere l'accesso al tuo account dovrebbe avere sia la tua password che l'accesso fisico al tuo dispositivo al fine di provocare il caos sui tuoi account.