Potrebbe accaderti in qualsiasi momento, o forse lo è già: sei sul bus che gioca ad Angry Birds o naviga su Facebook sul tuo telefono, quando qualcuno ti strappa il telefono, scivola fuori dalle porte di chiusura e scivola via nella folla. O, peggio, un ladro ti prende il tuo telefono sotto tiro. Comunque succede, non c'è ricorso. Il tuo telefono è sparito e, mentre puoi sempre acquistare un altro telefono, tutte le tue informazioni personali ora vivono nelle mani di un criminale, insignificante o meno.

Secondo il Dipartimento di Polizia di San Francisco, oltre il 50% delle rapine avvenute in città nel 2012 ha comportato il furto di uno smartphone (le rapine sono indicate come "Apple Picking"). Non c'è nulla da scartare e ricorda che l'SFPD tiene traccia solo dei dati per i crimini che sono stati segnalati. Il destino del tuo telefono dopo che è stato rubato potrebbe essere qualsiasi cosa. Un ladro può tenerlo da sé, potrebbe venderlo ad un amico o ad un compratore ignaro su eBay, o potrebbe essere stato rubato solo per le parti. Altri telefoni potrebbero persino essere introdotti di contrabbando fuori dal paese dove possono ottenere un prezzo premium nei mercati in via di sviluppo. Per ulteriori informazioni su questo mercato, dai un'occhiata a questa storia completa di Huffington Post.

Ecco perché se possiedi uno smartphone e lo brandisci con coraggio per strada o in treno, è essenziale che tu faccia tutto il necessario per proteggere i tuoi dati dai ladri e per tenere traccia e gestire il tuo smartphone una volta esaurito. In questa funzione, ho descritto le funzionalità di sicurezza essenziali disponibili per ogni sistema operativo per smartphone e per i principali operatori statunitensi. Inoltre, leggi i suggerimenti intelligenti di Jessica's Dolcourt per un uso sicuro del telefono in pubblico. L'industria wireless sta compiendo alcuni passi per affrontare il furto del telefono come la creazione di una "lista nera" telefonica nazionale, ma per ora è disposta ad andare avanti. Alcune agenzie di polizia, in particolare quelle di San Francisco e dello stato di New York, vogliono un "kill switch" che fondamentalmente bloccherà un telefono, ma i vettori e gli OEM sono in balia di quell'idea. Discuterò entrambi i problemi in dettaglio più avanti.

Prima di iniziare

Innanzitutto, ci sono alcune cose che dovresti sapere. Nella prima sezione, ho suddiviso ciascun sistema operativo in due parti: le funzionalità di sicurezza di base che arrivano sugli smartphone per prevenire il furto di dati che utilizzano un sistema operativo e i più sofisticati servizi basati su app disponibili per il tracciamento e la cancellazione di un dispositivo. Nota anche che di proposito non ho incluso app di sicurezza di terze parti. Sebbene esistano tali titoli, e molti lo faranno abbastanza bene, il mio intento è di concentrarmi sulle soluzioni predefinite che sono già su un portatile o ufficialmente approvate da un fornitore di sistemi operativi.

Inoltre, tieni presente che nessuna funzione di sicurezza è completamente infallibile. Un ladro sofisticato con l'attrezzatura giusta può essere in grado di aggirare qualsiasi misura di sicurezza. Inoltre, c'è sempre la possibilità che un ladro stia rubando il tuo telefono solo per parti e non ha intenzione di riutilizzarlo. In tal caso, una password non gli impedirà di smontarla.

iOS

Prevenire il furto di dati e l'hacking casuale

Codice di blocco

È possibile utilizzare un numero a quattro cifre (un "passcode semplice") o un "codice di accesso complesso" più lungo di lettere maiuscole, numeri, spazi e caratteri. E se preferisci, puoi attivare una funzione in cui l'inserimento scorretto di un passcode per 10 volte cancella il telefono. L'iPhone 5S ha le stesse funzionalità di passcode, con uno scanner di impronte digitali Touch ID aggiunto.

Funzioni di blocco schermo

Questo è importante. iOS può darti accesso ad alcune funzionalità senza inserire il tuo codice di protezione. Sebbene le informazioni personali sensibili non siano accessibili, è possibile utilizzare alcune funzioni di Siri, ad esempio effettuare una chiamata vocale o inviare un messaggio di testo, nonché rispondere a una chiamata persa con un messaggio di testo predefinito. Anche se potresti trovare utili queste scorciatoie, il tuo telefono sarà più sicuro se le spegni. Vai a Impostazioni> Generali> Blocco codice.

Allo stesso modo, dovrai anche disattivare l'accesso al Centro di controllo e al Centro di notifica dalla schermata di blocco. Per arrivarci, vai su Impostazioni> Centro di controllo e Impostazioni> Centro notifiche.

Tracciamento e pulizia del telefono

Trova il mio iPhone

Questa funzione consente di tracciare, gestire e proteggere il telefono quando manca. Per utilizzarlo, è necessario prima un account iCloud, anche se non è necessario sincronizzare alcuno dei dati, come e-mail e contatti, nel cloud. Dopo averlo configurato, vai alla pagina di iCloud delle impostazioni del tuo iPhone e fai scorrere su Trova il mio iPhone su on.

Una volta che il tuo telefono è stato rubato, il primo passo è accedere a iCloud.com o utilizzare l'app gratuita Trova il mio iPhone su un altro dispositivo iOS. Una volta dentro, sarai in grado di trovare il tuo dispositivo su una mappa Apple, ma solo se è connesso a una rete Wi-Fi pubblica o cellulare (sia sicura che non). Se il telefono è collegato solo a una rete Wi-Fi nascosta (ovvero, una che non appare nell'elenco delle reti disponibili del tuo telefono), potresti non essere in grado di seguirla. Si applicano anche altre restrizioni, ma ci arriverò a quelle successive.

Dopo aver individuato il telefono e aver fatto clic sull'icona, è possibile eseguire una serie di operazioni. Il primo è far suonare il telefono a volume pieno per 2 minuti (anche se è in modalità silenziosa). Poiché questo passaggio è più utile se ti capita di perdere il telefono nei cuscini del divano, ti consiglio di non usarlo se sei sicuro che il tuo telefono è stato rubato. Semplicemente non farà molto bene se non infastidire un ladro. Puoi anche cancellare completamente il tuo telefono, ma questo passaggio è piuttosto prematuro. Invece, provare prima ad attivare la Modalità Perduta non appena possibile. Non solo ti dà più opzioni per controllare il tuo telefono, ma aggiunge anche un livello più severo di sicurezza.

Alla vecchia maniera

Lost Mode fa un paio di cose, la prima delle quali ti dà più funzioni per controllare il tuo dispositivo. Per iniziare, se non hai ancora protetto il tuo dispositivo con un passcode (e, davvero, non c'è motivo per cui non dovresti), sarai in grado di selezionare un passcode di quattro cifre e bloccare lo schermo da remoto. Come minimo, ciò impedirà a tutti i ladri più sofisticati di accedere alle tue informazioni personali. Ricorda, tuttavia, che per rendere il tuo telefono il più sicuro possibile, dovresti aver già disattivato l'accesso alla schermata di blocco alle funzioni che ho menzionato in precedenza.

Il passo successivo è inviare un messaggio personalizzato alla schermata di blocco del tuo telefono che non può essere cancellato. Puoi scrivere quello che vuoi, dal tuo nome o numero di telefono, a una richiesta di contatto, a un messaggio più colorato che dice ai ladri cosa pensi veramente di loro. Quest'ultimo, tuttavia, probabilmente non è il modo più saggio di agire.

Lost Mode ti consente inoltre di visualizzare una cronologia della posizione del tuo telefono nelle ultime 24 ore con i punti visualizzati come pin sulla mappa di cui sopra. Infine, se tutta la speranza è sparita, puoi cancellare completamente il tuo dispositivo. Una volta cancellato, perderai la possibilità di rintracciarlo ulteriormente, ma il tuo codice di blocco e il messaggio sullo schermo rimarranno.

Confronto delle funzionalità di sicurezza per sistema operativo

| caratteristica | iOS | androide | Windows Phone |

|---|---|---|---|

| App per dispositivi mobili | sì | sì | No |

| Tracciamento dei dispositivi | sì | sì | sì |

| Cancellazione remota | sì | sì | sì |

| Blocco schermo remoto | sì | sì | sì |

| Riproduci un suono | sì | sì | sì |

| Messaggio sullo schermo | sì | No | sì |

| Prevenire nuove attivazioni | sì | No | No |

| Scelta del codice di blocco | PIN o password a 4 cifre | PIN, password, modello o sblocco viso da 4 a 17 cifre | Solo PIN da 4 a 16 cifre |

| Funzioni accessibili dalla schermata di blocco | Siri (compresa la chiamata o l'invio di un SMS), i centri di notifica e controllo | Chiamate perse e messaggi di testo | Nessuna |

Blocco di attivazione

Lost Mode ha anche un ruolo in Activation Lock, una nuova funzionalità aggiunta in iOS 7. Costruito dopo che gli utenti Apple si sono lamentati correttamente che Find My iPhone non era abbastanza completo, Activation Lock prova a chiudere il loop impedendo al ladro di riutilizzare il tuo dispositivo dopo aver accettato che è andato per sempre.

In esecuzione in background dal momento in cui si attiva Trova il mio iPhone, Activation Lock accoppia il tuo ID Apple e la password con il numero di serie del tuo telefono nei server Apple. L'ID e la password sono quindi necessari prima che chiunque possa spegnere Trova il mio iPhone sul telefono, tentare di cancellare tutti i dati (supponendo che non vengano fermati dalla password), riattivare il telefono con un altro account o richiedere un nuovo telefono sotto la garanzia. Activation Lock rimane attivo anche se un ladro cerca di sostituire la carta SIM. Se ti capita di riavere il telefono e non ricordi la tua password, puoi recuperarla chiamando l'assistenza Apple e identificandoti correttamente.

Ora, la stampa fine

Non dimenticare che Trova il mio iPhone funziona solo fino a quando il tuo dispositivo è online attraverso la rete cellulare del tuo operatore o Wi-Fi. Se un ladro spegne il telefono o riesce a attivare la Modalità aereo, non sarai in grado di seguirlo. È possibile inviare comandi per cancellare il telefono, bloccarlo e aggiungere un messaggio sullo schermo, ma tali comandi non verranno eseguiti fino a quando il telefono non si ricollega. Potrebbe esserci un breve intervallo tra quando un telefono torna online e quando arriva la richiesta di cancellazione, ma impostando un passcode prima del tempo manterrà un ladro dall'accesso a qualsiasi cosa durante quel periodo.

La linea di fondo

Tra Find My iPhone e Activation Lock, iOS ha le soluzioni più complete per proteggere il tuo telefono (gli iPhone sono anche i target smartphone più popolari per i ladri). Di conseguenza, però, è necessario dedicare più tempo a impostare e far funzionare tutto. E con così tante funzionalità accessibili dalla schermata di blocco in modo predefinito, c'è più responsabilità per l'utente di bloccare il telefono il più strettamente possibile.

androide

Prevenire il furto di dati e l'hacking casuale

Codice di blocco

È possibile proteggere il telefono con un PIN numerico da quattro a 17 cifre, una password con lettere maiuscole e minuscole, numeri e caratteri (ma senza spazi) o un motivo. Se usi quest'ultimo, ricorda che un ladro potrebbe essere in grado di vedere il tuo schema di sblocco seguendo le sbavature sul display. Questo è un altro motivo per cui è una buona idea pulire lo schermo del telefono spesso. I telefoni Android che eseguono Jelly Bean e versioni successive dispongono anche della funzione di sblocco del viso. Quella caratteristica può essere un calcio, ma è sicuramente l'opzione meno sicura. Oltre a un codice di blocco, il nuovo HTC One Max è dotato di uno scanner di impronte digitali.

Funzioni di blocco schermo

Come con iOS, Android ti consente di accedere ad alcune funzionalità dalla schermata di blocco. La lista qui è più piccola - solo le chiamate perse e un'anteprima di qualsiasi testo mancato - ma devi disabilitare l'accesso andando alla pagina Sicurezza del menu Impostazioni.

Tracciamento e pulizia del telefono

Gestione dispositivi Android

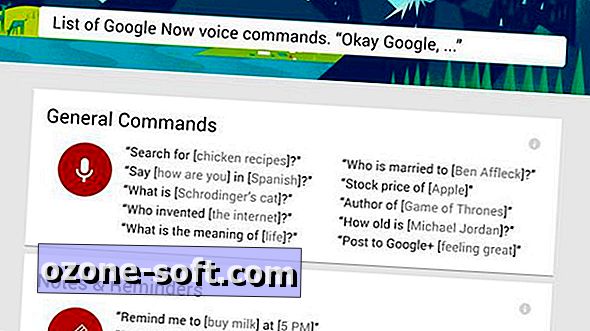

Simile a Trova il mio iPhone, Gestione dispositivi Android ti consente di controllare l'accesso al tuo telefono in caso di furto. Attiva la funzione andando al menu Impostazioni di Google e scegliendo l'opzione Gestione dispositivi Android. Quindi, seleziona le caselle per localizzare, bloccare e resettare il tuo telefono da remoto.

Per individuare un dispositivo smarrito, devi prima accedere al sito di Gestione dispositivi Android utilizzando il tuo ID Google e la password. Inizialmente, Google non disponeva di un'app mobile corrispondente, ma l'azienda ne ha aggiunta una su Google Play l'11 dicembre 2013. Sul sito Web e nell'app, verrà visualizzato un elenco di tutti i dispositivi collegati al proprio account. Cliccando su ogni dispositivo ti mostrerà la sua posizione su una mappa di Google. Ovviamente, il dispositivo deve essere connesso a una rete cellulare o a un Wi-Fi pubblico o non sarà possibile individuarlo.

La prossima serie di opzioni include la possibilità di bloccare il telefono con un nuovo codice di blocco, farlo squillare per 5 minuti a pieno volume (anche se è impostato su Silenzioso) e cancellare completamente il telefono. Sebbene Android Device Manager non disponga di una "Modalità smarrita" ufficiale, puoi comunque prendere la maggior parte delle stesse misure preventive possibili con iOS, tranne aggiungere un messaggio alla schermata iniziale del tuo dispositivo (questa opzione non è disponibile qui). Anche Android non ha una sua versione di Activation Lock, ma tali funzionalità sono disponibili tramite app di terze parti.

Ora, la stampa fine

Come con iOS, non sarai in grado di tenere traccia di un dispositivo spento o offline. Se si inviano eventuali comandi al telefono durante tale periodo, tuttavia, verranno eseguiti anche quando il telefono si ricollega. Non sarai in grado di rintracciare un dispositivo dopo averlo cancellato, ma sarai in grado di rintracciarlo se il ladro dovesse espellere la carta SIM. Importante: non è possibile cancellare le schede microSD da remoto, ma solo la memoria interna del telefono. Quindi fai attenzione a ciò che memorizzi su una memory card.

La linea di fondo

Android offre le funzionalità di protezione essenziali in un'interfaccia accattivante e facile da usare e consente di eseguire ricerche intorno ai concorrenti con opzioni di codice di blocco. Inoltre, l'aggiunta successiva dell'app mobile è stata un cambiamento positivo. D'altra parte, la possibilità di aggiungere un messaggio su schermo e un servizio paragonabile all'Attivation Lock di Apple renderebbe ancora più utile Android Device Manager.

Windows Phone

Prevenire il furto di dati e l'hacking casuale

Codice di blocco

Sebbene sia possibile bloccare il telefono solo con un PIN composto da quattro a 16 cifre, gli utenti di Exchange possono aggiungere un codice separato per accedere alla propria posta elettronica. Windows Phone non rende le funzionalità accessibili dalla schermata di blocco.

Tracciamento e pulizia del telefono

Trova il mio telefono

Poiché questa funzione è attiva dal momento in cui inizi a utilizzare il tuo telefono, non c'è un processo di installazione separato. Tuttavia, puoi scegliere di salvare periodicamente la posizione del tuo telefono sui server Microsoft sotto l'opzione Trova il mio telefono nel menu Impostazioni. In questo modo sarà più facile trovare il tuo dispositivo e seguirne i movimenti. Se il dispositivo viene rubato, accedi a WindowsPhone.com utilizzando il tuo ID Microsoft, seleziona il tuo telefono dal menu a discesa in alto a destra della pagina e scegli l'app "Trova il mio telefono". Microsoft non offre un'app mobile Trova il mio telefono.

Finché il dispositivo ha una connessione Wi-Fi pubblica o cellulare, visualizzerai una Mappa Bing con la posizione approssimativa del dispositivo e tre opzioni. Includono la suoneria (anche se è in modalità silenziosa), la cancella completamente e la blocca con un PIN. Se scegli quest'ultimo, hai anche la possibilità di far squillare il telefono mentre si blocca e aggiungere un messaggio sullo schermo. Windows Phone non ha nulla direttamente confrontabile con Activation Lock di Apple.

Ora, la stampa fine

Anche in questo caso, non sarai in grado di tenere traccia di un dispositivo spento o non connesso alla rete. Tuttavia, se si inviano comandi al telefono durante tale periodo, verranno eseguiti al riconnettersi del telefono. Inoltre, se non riesci a trovare il tuo dispositivo subito, il sistema di Microsoft continuerà a cercare di individuarlo, il che ti eviterà di aggiornare costantemente la pagina. E se lo desideri, Microsoft ti invierà un'e-mail quando individuerà la posizione del tuo dispositivo. Come con iOS e Android, non sarai in grado di tenere traccia di un dispositivo dopo averlo cancellato, ma sarai in grado di rintracciarlo se il ladro dovesse scambiare la carta SIM.

La linea di fondo

Non c'è alcun processo di installazione, e Windows Phone merita elogi per l'offerta di funzionalità che manca a Android (un messaggio sullo schermo e le e-mail automatizzate). Eppure Microsoft ha bisogno di offrire ai clienti un'app mobile per Trova il mio telefono e la sua versione di Activation Lock.

I vettori

Tutti i corrieri statunitensi sospenderanno il servizio al telefono dopo averlo denunciato come smarrito o rubato. Quando si effettua il report, il numero univoco che identifica il telefono con il gestore (chiamato IMEI su un telefono GSM e un ESN su un telefono CDMA) verrà inserito in una "lista nera". Di conseguenza, la rete rifiuterà il servizio (chiamate e dati) a qualsiasi dispositivo se il suo IMEI o ESN è nell'elenco (sarebbe comunque in grado di accedere al Wi-Fi). Inoltre, poiché l'IMEI su un telefono GSM è indipendente dalla carta SIM, lo scambio della SIM per lo stesso vettore non farebbe la differenza. È una storia diversa se il tuo telefono è sbloccato, ma ci arriveremo più tardi.

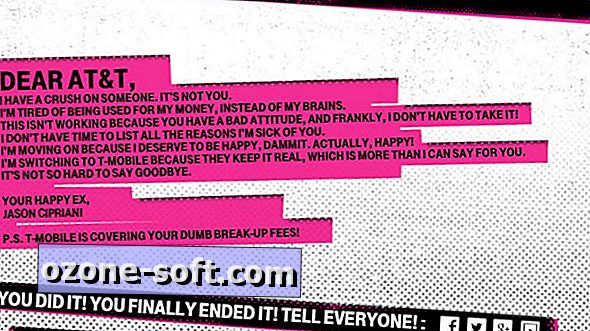

Sprint, AT & T e T-Mobile hanno collaborato con sviluppatori di terze parti come Lookout Mobile Security e Assurion per caricare app di tracciamento e protezione direttamente sul telefono o renderle disponibili per il download. Le app sono simili a Gestione dispositivi Android e Trova il mio iPhone, anche se è necessario acquistare programmi assicurativi mensili per utilizzarli.

Verizon Wireless fa le cose in modo un po 'diverso offrendo la propria app di marca per il controllo di un telefono una volta che se ne è andato. Come per i rivali di Big Red, dovrai iscriverti al programma di assicurazione Total Mobile Protection di Verizon ($ 10 al mese).

L'app gratuita è disponibile per gli utenti iOS e Android (scaricala dall'app store iOS o Google Play), ma gli utenti Android ottengono molte più opzioni. Saranno in grado di localizzare il telefono su una mappa, far suonare un allarme, bloccarlo o cancellarlo completamente. D'altra parte, gli utenti iOS possono solo vedere l'ultima posizione nota del loro iPhone. In quanto tale, se hai un iPhone e sei su Verizon, continua con Trova il mio iPhone. È gratuito e ha più funzioni.

US Cellular ha la sua app che fa parte del piano di sicurezza dei dati mobili del vettore ($ 2, 99 al mese). Le caratteristiche includono localizzazione remota, cancellazione e blocco ed è compatibile con una lunga lista di dispositivi. L'app MetroGuard di MetroPCS è paragonabile, ma costa $ 1 al mese.

Una lista nera nazionale

Come accennato, le blacklist dei singoli vettori vanno solo così lontano. Se un ladro sblocca un telefono AT & T (o il telefono è sbloccato per cominciare), ad esempio, l'IMEI di quel dispositivo non sarebbe registrato con T-Mobile. Il CTIA, il gruppo di pressione del settore wireless a Washington, ha collaborato con i vettori per istituire una blacklist nazionale entrata in vigore nell'ottobre 2012, ma era limitata ai telefoni che utilizzavano reti 3G (sia CDMA che GSM). Certo, un ladro probabilmente non si preoccuperà di rubare un telefono non 3G, ma non si può obiettare che l'elenco sia completo.

Fortunatamente, tale elenco verrà esteso per includere tutti i dispositivi LTE entro il 30 novembre, ma anche in questo caso rimarranno alcune lacune. Innanzitutto, non includerà i telefoni che non dispongono di LTE. Mentre quello è un gruppo in rapida diminuzione, non include l'iPhone 4, 4S o l'LG Nexus 4, tra gli altri. Inoltre, sebbene il CTIA affermi che il 92 percento dei vettori statunitensi supporta l'elenco, non coprirà i clienti prepagati indipendentemente dal corriere. Ora, anche questo non è un numero enorme, ma man mano che l'industria si allontana dal tradizionale modello di contratto, il numero di clienti prepagati crescerà.

Un problema più urgente, tuttavia, è che una lista centrata negli Stati Uniti non fa nulla per impedire la riattivazione dei telefoni in altri paesi. O come ha affermato il procuratore generale della New York Eric Schneiderman, "Questo è un problema internazionale che richiede una soluzione internazionale".

Il CTIA dice che supporta un elenco internazionale, ma si è fermato a raccomandare un piano dettagliato per arrivarci. "Abbiamo anche bisogno di più paesi e corrieri per partecipare al database in modo che quando i criminali cercano di venderli a livello internazionale, i dispositivi rubati vengano inseriti nella lista nera e non si riattivino", ha detto Jamie Hastings, vicepresidente del CTIA per gli affari esteri e statali, in una dichiarazione a CNET.

Un "kill switch" è la risposta?

Tuttavia, il CTIA non sta firmando l'idea di un "kill switch" che alcuni funzionari delle forze dell'ordine supportano. Sebbene il procuratore distrettuale di San Francisco George Gascón non abbia difeso una tecnologia o una soluzione specifica, vuole che i vettori usino un kill switch per disattivare a distanza tutte le funzionalità di un telefono (possibilmente tramite un messaggio di testo) e renderlo completamente inutile.

"Le soluzioni che stiamo chiedendo elimineranno il valore dei dispositivi rubati sul mercato secondario", ha detto Gascón in una dichiarazione a CNET. "Ci riferiamo comunemente a questa tecnologia come a un interruttore di uccisione, dal momento che" sbriga "le caratteristiche principali del telefono, rendendo il suo valore equivalente a quello di un peso della carta.

Essenzialmente, è più o meno quello che fa già Activation Lock di Apple. Ma Gascon vuole che vettori e produttori lo mettano su tutti i telefoni e si sentano più espliciti nell'incoraggiare i clienti a usarlo.

"L'unico modo in cui i ladri smetteranno di derubare le persone per i loro dispositivi è che se sanno che non c'è alcun guadagno", ha detto. "Richiederà un deterrente completo che rende inutilizzabili i dispositivi rubati."

Ma non è così che lo vedono i CTIA o gli operatori. Sebbene l'organizzazione non avrebbe fornito a CNET un portavoce per parlare del problema, ha detto attraverso un documento di posizione che un kill switch comporta troppi rischi. Ad esempio, poiché le informazioni sui clienti e la relativa tecnologia sarebbero condivise da più parti, come operatori di telefonia e sviluppatori di sistemi operativi, non ci sarebbe alcun modo per mantenerle segrete. Di conseguenza, chiunque, dai terroristi agli hacker amatoriali, agli amanti e ai dipendenti vendicativi, potrebbe rubare e usare impropriamente la tecnologia. Inoltre, se un cliente ha recuperato il dispositivo dopo aver utilizzato il kill switch, non sarebbe più in grado di utilizzarlo nuovamente.

"Laddove i dispositivi mobili sono permanentemente disabilitati dall'uso malevolo di un" kill switch ", la sicurezza degli abbonati può essere compromessa in quanto non saranno in grado di effettuare chiamate di emergenza", si legge nel documento. "Anche se tecnicamente fattibile da sviluppare, un kill switch permanente ha rischi molto seri".

Questi sono rischi validi, ma potrebbero non essere l'intera storia. In una storia della CBS News pubblicata stamattina, Gascón ha detto che un kill switch potrebbe assorbire le entrate che i vettori fanno dai piani assicurativi dei clienti. Anche oggi, il New York Times ha riferito che i vettori hanno impedito a Samsung di installare la tecnologia kill-switch nei suoi smartphone.

In alternativa, il CTIA sosterrebbe il Mobile Device Theft Deterrence Act del 2013 (S.1070). Introdotto dal senatore Charles Schumer (D-NY), la legislazione imporrebbe una penalità penale quinquennale per la manomissione dell'IMEI o dell'ESN di un telefono cellulare. Cambiare l'IMEI o l'ESN, che consentirebbe il riutilizzo di un telefono rubato, è una scappatoia che i ladri esperti hanno iniziato a sfruttare.

"Appoggiamo con forza e abbiamo bisogno che la legislazione del senatore Schumer sia approvata per imporre sanzioni severe a coloro che rubano dispositivi o li modificano illegalmente poiché contribuirebbero a prosciugare il mercato di coloro che trafficano in dispositivi rubati", ha affermato Hastings del CTIA. A partire dal maggio scorso, però, il disegno di legge è ancora in Commissione giudiziaria della Camera e non è stato presentato per un voto.

Si potrebbe fare di più

Se il furto del cellulare continua a crescere e (il cielo non voglia) diventa più violento, allora forse l'industria sarà aperta a più soluzioni come una lista nera migliore. Nessuna industria, però, adora la regolamentazione del governo, quindi le possibilità di accadere di più sono scarse. In particolare, il CTIA farà tutto il possibile per fermare qualsiasi cosa assomigli ad un kill switch. Pertanto, per ora, gli utenti di smartphone devono prestare attenzione quando utilizzano i propri dispositivi in pubblico e adottare tutte le misure disponibili per la protezione e la gestione remota dei dispositivi. E, se Google e Microsoft possono sviluppare funzionalità complete come Activation Lock, allora sarà ancora meglio. Perché almeno in quel momento, il tuo telefono potrebbe essere sparito, ma avrai la soddisfazione di sapere che chiunque altro avrà un sacco di tempo a tentare di usarlo.

Lascia Il Tuo Commento